Dnešní doba přináší mnoho chytrých a užitečných software a hardware, obecně systémů, které nám pomohou s řízením a správou prostředí, s optimalizací IT procesů anebo výroby.

Tyto systémy jsou však do jisté míry autonomní a chráněny autorskými právy výrobce systému, a tak máme jen velmi omezené možnosti získání informací o tom, co takové systémy dělají v naší síti. Často se stává, že systémy vybudí naše detekční systémy ihned po implementaci a my poté nastavujeme různé výjimky do detekčních systémů, protože chování takového systému považujeme za správné. Toto činíme zejména proto, že se jedná o autorizovaného výrobce, či důvěryhodného dodavatele daného systému. Problémem je také fakt, že dodavatelé často nemají informace o tom, jak jsou systémy vázány na jiné systémy, jaké potřebují povolené porty na síti, jaké procesy jsou pro ně kritické. Případně často ani neví, jaké jsou mezní hodnoty daných systémů a kdy může dojít k ohrožení funkčnosti takového systému. Tato omezení jsou často zjišťována až ve chvíli, kdy dojde k selhání nebo k jeho nefunkčnosti, případně ve chvíli, kdy dojde k bezpečnostnímu incidentu.

Abychom předešli problémům a abychom zajistili určitou hygienu našeho prostředí, pak bychom měli vyhodnotit, co takové systémy dělají, jak fungují a znát detailně jejich flow. S tím souvisí i nutnost fungování v režimu „least privilege“, jednoduše řečeno v režimu minimalizace. Toto je v praxi často velice těžké zajistit. Nemáme jednoznačně řečeno, že systém, jehož flow není detailně zmapováno, nebude do IT prostředí zapojen. Tlak managementu je stále větší a IT se podřizuje velmi často jeho požadavkům, někdy i za cenu ohrožení bezpečnosti.

Proto se dnes podíváme na systém, který nám umožní lépe pochopit flow, pochopit komunikace a fungování a získat visibilitu nad systémem, který máme do prostředí zavést. Služba ATOM ONE, která díky svým rozšířením přináší možnosti jak pro malé firmy, kde může jít pouze o základní posouzení hygieny prostředí, až po velké společnosti, kde je opravdu nutné získat komplexní pohled na zapojení systémů. Výhodou ATOM ONE je skutečnost, že je nezávislý na systémech a na operačních systémech. ATOM ONE dokonce nemusí být provozován ani v rámci jedné vnitřní sítě. Mohou do něho být zapojeny servery z různých cloudů po celém světě nebo z různých poboček společnosti. Tímto systémem je možné kontrolovat i systémy, které jsou do jisté míry pod správou poskytovatele služeb, jako například servery u menších poskytovatelů, kteří nesou odpovědnost za správu operačního systému a platformy, přičemž data, procesy a další nadstavby operačního systému jsou odpovědností pronajímatele, tedy společnosti.

Monitorovací agent

Nyní se tedy posuňme k vlastnímu inicializačnímu zjišťování funkčnosti systému s využitím služby ATOM ONE. Tím základním předpokladem je fakt, že se musíme být schopni do systému přihlásit, abychom byli schopni doinstalovat monitorovacího agenta. Agenda nasadíme na daný operační systém a začneme vyčítat data. Jakmile máme v systému data, můžeme přejít k tomu základnímu. Jak si tedy náš systém vede z pohledu bezpečnosti a doporučení?

Aktuálně byla provedena kontrola proti cca 250 pravidlům různého typu a charakteru. Získáváme přehled, jak si náš systém, potažmo systémy, a nebo dokonce celá organizace stojí z pohledu bezpečnosti (viz. Obr. 1).

Obrázek 1: Interpretace chyb a zranitelností v rámci prostředí

Jednotlivé nálezy je pak možné ověřit pomocí detailního zobrazení nálezů ve stejném reportu. Nově přidaný systém do produkčního prostředí se nám ukáže, pokud obsahuje nějaké konfigurační nebo bezpečnostní chyby, v nálezech za posledních 24 hodin. Každý z nálezů má pak své vlastní riziko pro společnosti a svou váhu k řešení, protože některé nálezy lze opravit globálním pravidlem, ale jiné se musí opravit lokálně v rámci systému.

Zejména v bankách a ve striktně segmentovaných sítích, jsou velmi restriktivní požadavky na definice síťových pravidel. Tato pravidla dodavatelé často ladí společně se zákazníky i několik týdnů, protože si nejsou jisti, jaké porty potřebuje systém z Active Directory, DNS, DHCP, Certifikačních autorit nebo k zálohovacím serverům, a proto je potřeba postavit tato pravidla jednoznačně a minimalizovaně.

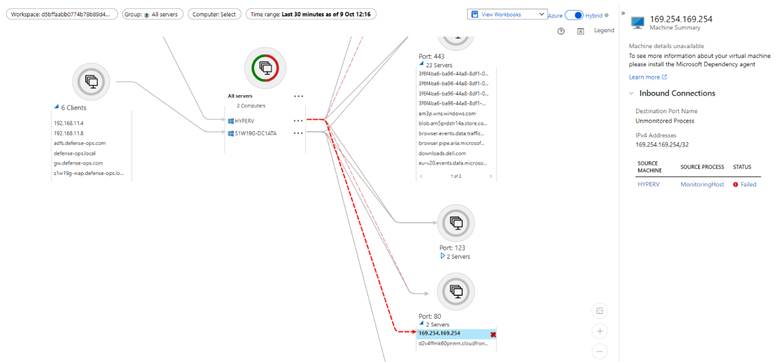

Základní chybou, kterou většina společností dělá, je otevření komunikace v režimu Any/Any, tedy všechno se vším a tím si vytvoří místa, kudy může projít například škodlivý kód.. Běžný správce by řekl, že provede výpis otevřených portů a komunikací nebo se podívá do netflow a začne analyzovat provoz. Jenže to může být velice obtížné a časově náročné, dostáváme se ke stejné situaci jako s dodavatelem, který komunikace ladí dny a týdny. Služba ATOM ONE umožní náhled do otevřených komunikací, pomůže vytvořit baseline ihned po testování. Tato baseline pak stanoví, jaká služba nebo proces chce komunikovat s jakým zařízením v síti na jakém portu. Toto pak je velmi zajímavě interpretováno v blocích do tzv. Service Map (viz. Obr.2).

Obrázek 2: Mapa služeb a komunikací v rámci rozsáhlé sítě

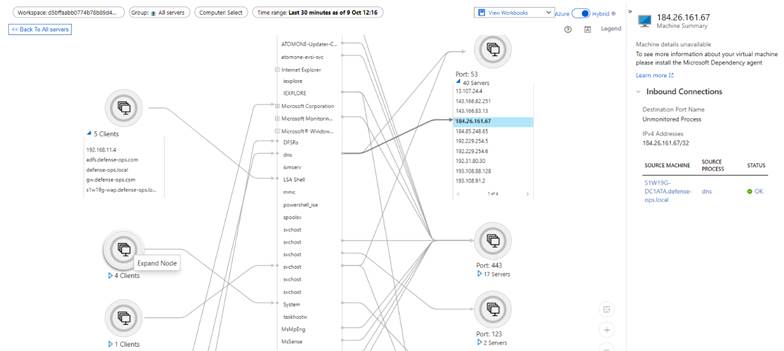

Celkový pohled na síť je jistě užitečný, protože víme, jak systémy mezi sebou kooperují. My ale budeme chtít jistě získat větší detail v komunikaci, k čemuž využijeme interaktivní pohled a podíváme se na jeden konkrétní server a zobrazíme si jeho detail (viz. Obr.3). Výběrem konkrétní služby nebo konkrétní IP adresy pak zjistíme na jaké služby komunikuje v čase. Výhodou pak může být i fakt, že si detailní informace můžeme zobrazit v čase, můžeme se podívat do doby, kdy nám systém začal provádět nějaké konkrétní změny v síti nebo jsme jej zrovna testovali. Není nutné dívat se na vizualizace ihned během testu.

Obrázek 3: Komunikace procesů v rámci interpretační mapy

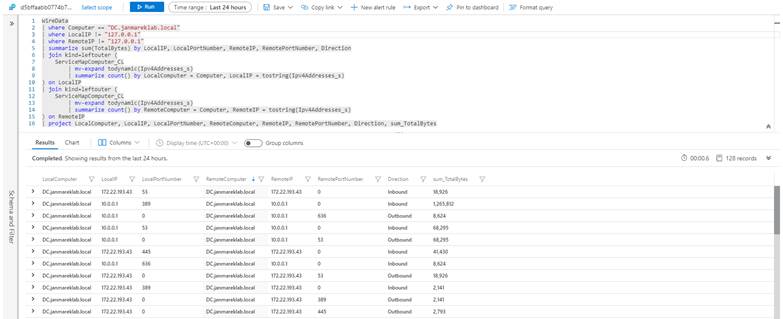

I toto však nemusí být dostačující, protože potřebujeme informace předat našemu dodavateli a nechat si od něho schválit námi detekované prostupy v rámci sítě. Proto budeme potřebovat tabulku a ideálně v Excelu, kterou dodavateli předáme a on nám validuje prostupy a komunikace mezi jednotlivými zařízeními. K tomu budeme potřebovat vědět zdrojovou IP, cílovou IP, zdrojový a cílový port a také proces, který komunikaci navázal nebo který byl v rámci komunikace volán (viz. Obr.4). K tomu budeme muset jít na tzv. RAW podobu logů a pomocí jednoduchého a velmi intuitivního jazyka sestavit dotaz, který nám potřebné informace vrátí (ti co mají zkušenost s SQL databázemi, tak budou mít výhodu při stavbě query).

Obrázek 4: Detailní podoba komunikací s možností exportu

Tuto tabulku můžeme následně exportovat do Excelu a předat dodavateli, aby validoval komunikace, které jsou v rámci serveru navazovány.

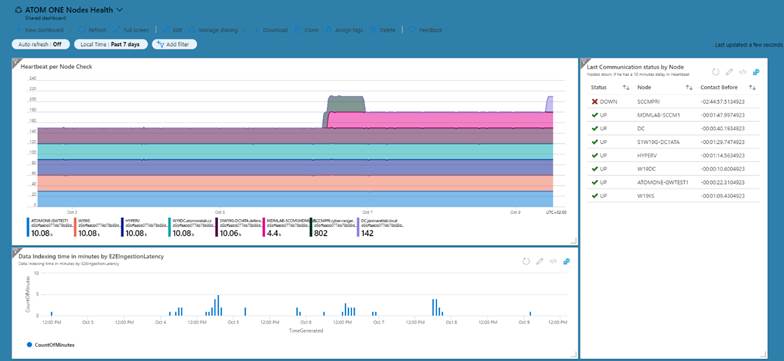

Pokud bychom chtěli takový pohled, například v rámci testování, zachovat, pak jej můžeme uložit ve formě dotazu k pozdějšímu použití anebo jej vizualizovat, či jako tabulku připnout do Dashboardu. Tento Dashboard pak umožní automatický refresh daného dotazu a vy tedy zjistíte snáze všechny nové komunikace. Výsledné Dashboardy, pak mohou vypadat například takto (viz. Obr. 5).

Obrázek 5: Dashboard s výsledky z query

Tímto bychom uzavřeli článek, který se týká odhalování informací o black boxech ve vašem prostředí. Pokud byste se chtěli dozvěděli víc o práci se službou ATOM ONE nebo jak ji využít pro vaše konkrétní scénáře použití, pak se na nás můžete s jistotou obrátit a my vám budeme nápomocni v řešení. Vaše problémy a scénáře nás zajímají a vězte, že služba ATOM ONE nabízí nepřeberné množství informací a možností, které lze sestavit do i zdánlivě neřešitelných scénářů použití.