Služby Microsoft 365 obsahují integrovaný nástroj vyhodnocující konfiguraci online organizace z pohledu bezpečnosti. Pro mnohé je jeho následování krok správným směrem a chvályhodný počin v každém případě a skoro za všech situací. Nenechte se ale uchlácholit ziskem bodů jen v tomto online prostředí. Může mu totiž chybět zásadní kus celé skládačky.

Jak veliký ten kus je, to značí část, kterou v cloudu nejspíše na první dobrou neuvidíte. Jedná se o procesy, standardy, řízení nebo v drtivé většině lokální technologické prostředí, na kterém je cloud leckdy závislý. Nikoliv možná technicky sám o sobě, ale z hlediska nasazení v dané společnosti.

Kolikrát je hezké číst o všech těch devítkách v SLA metrikách pro online prostředí, když lokální federační služby zprostředkovávající přihlášení vydávají potřebná pověření z posledních sil na infrastruktuře mířící k prahu svých sil. A u toho tiše bez notifikace doufají, že si správci vzpomenou po letech obnovit klíče pro šifrování. Bez nich se totiž nikdo do cloudu nepřihlásí. Až děsivě častý scénář.

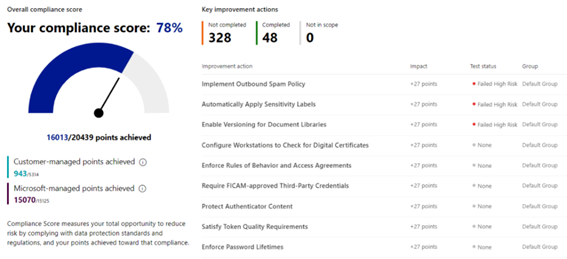

Služba, která mnohem více směřuje od technického k procesnímu je Compliance Manager. Ten se přímo specializuje i na procesní stránky věci, jakými je například bezpečnostní dokumentace a schopnost reakce na bezpečnostní incident. Stále ale také bez vaší pomoci nedohlédne až tam dolů k vám, do on-premises. Zvláště, pokud nebudete stoprocentně upřímní.

Obrázek 1: Compliance Manager a doporučení technická i procesní

Jeho správné vedení též stojí čas, který nemusíte vždy mít. Nebo kompetence, znalosti či plnohodnotnou kontrolu nad všemi komponentami. Jejichž rozsah a potřebnou šíři nemusíte znát. Jedna strana mince je totiž znát kontext svého prostředí, druhá je znát širší okolí, ve kterém se ono prostředí nachází.

Nekončí náhodou starší verze šifrovacích protokolů, které internetové prohlížeče akceptují? Není správný čas najít klienty nepodporující TLS 1.2 nebo novější a stejně tak nezapomenout tyto na serverech a webových stránkách společnosti zapnout? Kdo zapomenul stáhnout nové šablony pro Office 2016 a novější, když jste přešli na Office 365 for Enterprise a bláhově myslí, že má vše vyřešeno pomocí ADMX pro sadu 2013? Když se v prostředí nacházejí dávno nepodporované Office verze 2010 nebo i starší? A je to naše prostředí ohraničeno firemním majetkem, nebo v době práce z domova se tiše rozšířilo i o zařízení mimo naši běžnou kontrolu? Nastavili jste informační memorandum o zpracování osobních údajů pro externí subjekty, protože máte ve svých týmech externí spolupracovníky nebo zákazníky? Nechtějí uživatelé kontakt na vaše IT, když stisknou tlačítko nápovědy v online službě, místo generické znalostní báze? Táže se vás Secure Score na obdobné?

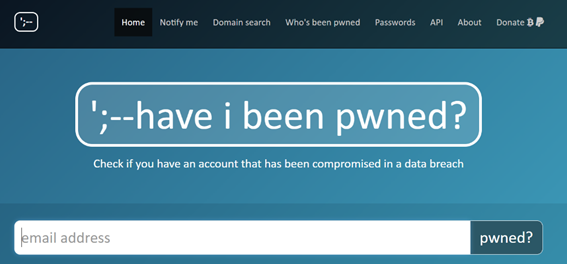

Obrázek 2: Přihlašovací údaje někdy spíše veřejným tajemstvím

Sledujete například databáze zcizených přihlašovacích údajů a monitorujete výskyt účtů na firemních e-mailových doménách? Víte, kde byste tak činili, když budete chtít začít? Nebude to stát nějaké další výdaje? Existují kontakty, kde vás mohou o podobných nálezech notifikovat?

Léta zanedbané otázky bezpečnosti v lokálních IT prostředích se nyní s příchodem cloudu, jeho standardizace, publikace lokálních služeb do internetu nebo provozem v hybridním režimu, připomínají s o to větším důrazem a bohužel i dopady. Dopady, o kterých často slýcháme v tisku a novinách, kdy méně či více známou instituci nebo organizaci ničí dopady ransomwarového útoku.

Klasické metody obrany ve formě stavění tlustých a vysokých zdí již neplatí. Je zapotřebí nového přístupu. Přístupu, kdy dokážete napříč celým prostředím i službami ochránit nejen, ale především identitu uživatele.

Strategie bezpečnosti IT služeb

Ať už to nazveme strategií nebo koncepcí bezpečnosti informačních služeb, je důležité pamatovat, kdo je středem našeho vesmíru. Ač se to nemusí na první pohled zdát, je jím právě koncový uživatel. Který používá služby, které mu nabízíme. E-mail, dokumentové uložiště, firemní CRM a další. Všechny slouží jednomu účelu. Aby firma dosáhla svých cílů. Pomocí práce uživatelů.

Někdy si tento fakt musí uvědomit IT oddělení. Někdy je naopak potřeba společností zjistit, že bez IT to dnes může jít velmi těžce. Bohužel to většinou bývá ve chvílích, kdy potřebná data a systémy mizí pod rukama.

Technologie, moderní technologie, jejich správná adopce, nastavení, a především zabezpečení mohou pomoci společnosti uspět. Tak, že uživatel nemusí hodiny pátrat, kam nahrát dokument, aby jej sdílel s dodavatelem. Aby nemusel každých třicet dní měnit žlutý lístek na monitoru s jeho zcela komplexním heslem.

Podle statistik je více než polovina útoků nepozorována do chvíle, než dojde k destruktivní akci. Průměrné doby odhalení útočníků se pohybují ve stovkách dní. A to se jedná jen o samotné odhalení faktu napadení, nikoliv dopadení viníků. Třetina těchto incidentů by pak byla jednoduše odvratitelná použitím jednoduchého bezpečnostního prvku. Druhého faktoru při přihlášení, nebo třeba i pouhou aktualizací operačního systému.

Nejvíce zdrcujícím faktem ovšem je, že pouhá desetina skutečných incidentů vyvolala incident i v nástroji, který prostředí dozoroval. IT oddělení potřebuje efektivnější cesty, metody a nástroje boje, a především prevence proti takovým nemilým situacím.

Je zapotřebí umět rychle a efektivně nasadit, vyhodnotit a optimalizovat výchozí nastavení jednotlivých technologií. Překonat nedostatek finančních, lidských či znalostních zdrojů a vyhnout se nevhodným konfiguracím, které mají za následek jednoduchý průnik útočníka do vnitřního perimetru. Perimetru, který dnes není určen zdmi kancelářské budovy, ale daty, zařízeními a především identitami.

Právě pro tyto a další nejmenované případy jsme vytvořili balíček a kombinaci několik unikátních služeb. Vedle ATOM ONE, sofistikovaného bezpečnostního dohledu nad hybridním prostředím, zde máme řešení pro vyhodnocení bezpečnostních rizik v rámci Microsoft 365 služeb. V zásadě se jedná o moderní Health Check, tedy kontrolu zdraví. Velmi zevrubnou.

Ne že by samotné služby a jejich provoz byl nebezpečný. Ale v rámci jejich nastavení mohou být v kontextu dané organizace možné mezery, kterých by mohl využít případný útočník. Případně by tyto mezery mohly v budoucnu negativně ovlivnit kvalitu služby či dostupnost dat koncovým uživatelům.

Microsoft 365 Security Risk Assessment

Naše řešení v podobě unikátní, a především ucelené kontroly reálné konfigurace prostředí online služeb dává IT oddělení, vedení společnosti i ochránci osobních údajů do rukou silný nástroj. Ten vyhodnocuje všechny zásadní parametry provozu, procesů, postupů, dokumentace, stavu, nastavení, klientů, integrací a další mnohé, aby vám poskytl jednoduše uchopitelný report se zhodnocením reality vůči našim ideálním doporučením. Ta jsou založena na dlouhá léta budovaných zkušenostech našich expertů s implementacemi, migracemi a adopcemi BPOS, Office 365 a nyní Microsoft 365.

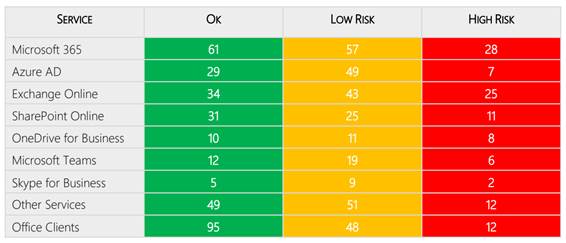

Obrázek 3: Hodnocení rizikových nálezů v rámci Microsoft 365 Risk Assessment

A protože víme, že každé prostředí je svým způsobem unikátní, je proto i tento audit. Ze zřejmých důvodů není plně automatizovaný, aby se nevytratil lidský prvek hodnocení a komunikace se zákazníkem o jeho potřebách, a především možnost prezentace výsledků s na míru šitými doporučeními pro nápravu.

- V čem konkrétně mi Microsoft 365 Security Risk Assessment pomůže/co mi přinese?

Dokáže identifikovat slabá místa v provozu, reálné konfiguraci online služeb. Ta, která mohou negativně ovlivnit bezpečnost, produktivitu nebo dostupnost. Pomůže tedy se zaměřením na slabá místa, které je případně třeba urychleně adresovat. Doporučí správný postup, upozorní na chybějící prvky nebo nastavení. Výstupní auditní zpráva též může sloužit jako podklad pro DPO v rámci DPIA ohledně ochrany osobních údajů, nebo pro splnění jiných certifikačních požadavků. Samotná zpráva většinou přináší celou sadu domácích úkolů, pokud chce organizace těžit z investice do Microsoft 365 na maximum.

- Jak můžu díky HC zvýšit bezpečnost Microsoft 365 prostředí?

Pokud přijedete s vozem do servisu, je provedení diagnostiky vozu vždy dobrým startem, jak postupovat dál i když se problém může zdát zřejmý. A stejně jako následná pravidelná servisní kontrola dokáže udržet vůz v dobré kondici i po další léta, tak opakování kontroly online služeb ověří, zda stojíte na místě, nebo jedete správným směrem. Jednotlivé kontroly nabízejí doporučení podobně jako přístrojová deska vozu. Jejich splnění zajistí lepší chod, stejně jako dolití oleje. A kdo by chtěl jezdit se svítící olejničkou?

- Jaká bezpečnostní rizika omezím využíváním HC?

Může se jednat o napadení organizace, krádeže identit, firemních dat a informací, ransomware útoky, šedé IT nebo technologické výpadky, ztrátu dat a mnohá další. Ale nezapomínejte, teploměr sice ukáže pod nulu, ale až oblečení bundy ochrání před zimou.

- Splňuje nastavení Microsoft 365 potřeby GDPR?

Ochrana osobních údajů je jednou z priorit společnosti Microsoft. V takzvaném Trust Center naleznete auditní zprávy, doporučení, vyjádření, podmínky i záruky provozu právě na straně poskytovatele. Ten vám dává možnost využít platformu a její technologie k ochraně nebo zpracování dat, ideálně obojímu.

Jaká data ale zpracováváte, jakou bezpečnost jim zajistíte, které procesy implementujete, to je již plně na vás a vaší odpovědnosti. Pro blížíš podrobnosti doporučíme záznam webináře 2 roky s GDPR. Nezapomněli jste na něco v Microsoft 365?.

- Jaké kroky mám podniknout pro zvýšení Secure Score?

Uvědomte si, který scénář nasazení využíváte. Jde o hybrid, nebo ryze online nasazení? Seřaďte si doporučení podle bodů a zjistíte, že nasazení MFA, druhého faktoru pro správce a uživatele vám přinese nejvyšší bodový zisk. Bude ale stát nějaké komunikační úsilí. Které se ovšem plně vrátí na větším klidu v situacích, kdy do firmy dorazí první cílený phishing.

- Jaké oblasti Microsoft 365 je nutné prověřit a které jsou v rámci služby?

Celé hodnocení a audit se zaměřuje na hlavní komponenty služeb Microsoft 365 dle dostupného plánu v prostředí zákazníka. Tedy v Office 365 na Exchange Online, SharePoint a OneDrive, a především Microsoft Teams. V rámci Enterprise Mobility+Security na Azure Active Directory, Microsoft Intune či Microsoft Information Protection.

Kontrolováno může být i vhodné nastavení klientských Windows 10 a jejich politik. Tím ale výčet nekončí, prověřovány jsou i obecná nastavení, procesy a postupy související s provozem online řešení. Máme k dispozici základní balíček, který lze individuálně rozšířit například i o hodnocení právě strategie IT bezpečnosti.

Pokud se jedná o složitější hybridní prostředí, doporučujeme provázat tuto aktivitu také s kontrolou lokální Active Directory, federačních serverů AD FS, synchronizační komponenty Azure AD Connect nebo i o lokální Exchange Server.

- Pro jak velké organizace je Microsoft 365 Security Risk Assessment vhodný?

Je skutečně pro každého. I organizace o jednom uživateli by měla být správně nastavena, pokud nechce jednoho dne přijít k možnému neštěstí, pokud nechá svoji identitu bez patřičného zabezpečení.

Typickým zákazníkem jsou ovšem organizace o stovkách až tisících uživatelů. Takové potřebují řešit dopad regulací, zákonných požadavků nebo mají vlastní bezpečnostní směrnice nebo centrální IT, které by mělo zajišťovat optimální nastavení služeb.

- Jaký bude výstup z celé aktivity?

Výstupem je auditní zpráva pro IT oddělení společnosti, případně prezentace nejzásadnějších zjištění. Zjednodušeně se dá říct, že čím více zjištění a oblastí bude kontrolováno, tím delší bude pravděpodobně výsledná auditní zpráva.

Ta obsahuje identifikované nedostatky společně s popisem možných negativních dopadů a krátkou rozvahu k nápravě. Jednotlivé kritické a závažné nedostatky jsou označeny, aby vynikly skutečně podstatné skutečnosti. V závěru je připojeno celkové hodnocení prostředí.

- Jak bude Assessment probíhat?

Úvodem celé aktivity je online schůzka k předání informací o metodice a předání vstupních dotazníků a požadavků na součinnost. Ta se může lišit dle typologie a požadavků zákazníka. Následuje automatizovaná kontrola prostředí z naší strany, vyhodnocení vstupů a vypracování auditní zprávy se zjištěnými nálezy, volitelným bodem je právě prezentace výsledků a nejzásadnějších zjištění zákazníkovi nebo jeho managementu.

Je samozřejmé, že se dá celý proces opakovat po určeném čase. Zákazník tak může jasně vidět a zhodnotit postup, zda jeho kroky vedly k odstranění případných zjištění. Naprosto chápeme, že ne všichni mají k dispozici potřebné kapacity či znalosti.

V tomto případě doporučujeme navázat projektem na míru, který vyřeší definované oblasti a sjedná nápravu stavu směrem k doporučeným hodnotám. Ty mohou být v některých případech individuálně nastavené.

- Jaké další oblasti doporučujete zkontrolovat a nastavit?

Procesy a dokumentaci. Ano, krajní varianty, kdy je vše nastavené, ale nikdo neví, proč a jak, nebo je naopak ve směrnici udáno vše, ale v konzoli zeje nastavení prázdnotou. To jsou z praxe příliš časté scénáře. Je vhodné, pokud jde vše ruku v ruce. Protože pak jasně víte, proč se daná konfigurace udála a zda jednotlivé procesy fungují. Víte, co dělat při odchodu uživatele? Při bezpečnostním incidentu? A dokážete jej vůbec v konzoli poznat?