Vzhledem k narůstajícímu množství zákazníků migrujících do cloudu musí také společnost Microsoft své služby neustále zlepšovat nebo přicházet s novými. Tento fakt je provázen zvýšenou poptávkou po vyšší propustnosti sítí a síťových prvcích, kterými je i Azure Firewall služba, která je většinou kritickou částí bezpečnosti a středobodem veškerého provozu ve vaší síti. Aktuálně podporuje Azure Firewall rychlost 30 Gbps, která dokáže splnit veškeré požadavky standartních zákazníků. Nicméně jsou zákazníci nebo spíše organizace, které potřebují větší propustnost. Kvůli této potřebě Microsoft vydal v lednu 2022 oznámení o aktualizaci některých částí Azure Firewallu, které si představíme níže.

Logování v Azure Firewallu s názvem síťového pravidla (Network rule name logging)

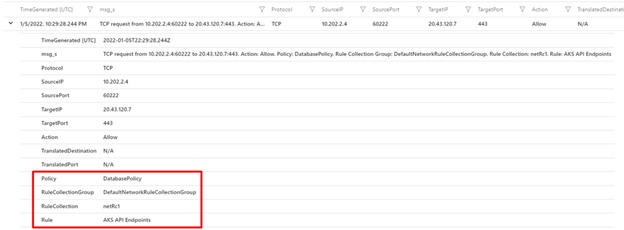

Díky zpětné vazbě, na kterou Microsoft reaguje, najdete nyní ve firewall logu 4 nové záznamy, které nemusíte složitě hledat na jiných místech v Azure Firewallu. Dříve jste v logu byli schopni vidět o síťové události informace jako zdrojovou a cílovou IP adresu, port a zdali byl provoz povolen či zakázán (allow/deny). Aktuálně po zapnutí této funkce vidíte navíc jméno nastavené politiky, název skupiny pro kolekci pravidel, jméno kolekce pravidel a název samotného pravidla.

Obrázek 1: Událost síťového pravidla v logu po zapnutí funkce „network rule name logging“

Pro klasický firewall (nespravovaný pomocí Azure Firewall policy) bude v logu viditelný navíc pouze název pravidla.

Tato funkce pro zobrazení údajů není zapnutá automaticky, ale je zapotřebí ji explicitně zapnout. Instrukce, jak tuto funkci zapnout, jsou k nalezení zde.

Azure Firewall performance boost

Čím více aplikací přesouváte do cloudu, tím více je zapotřebí výkonu síťových prvků či služeb, občas se může stát, že síť začne být úzkým hrdlem prostředí a nastanou výkonnostní problémy. Firewall jakožto centrální prvek síťové topologie a zabezpečení musí veškerou zátěž zvládnout takřka bez problému. V reakci na tuto situaci přichází Microsoft v rámci Azure Firewall Premium s novou funkcionalitou zvanou „performance boost“, která dokáže zajistit potřebné škálování při větší zátěži. Díky této funkci je možné zvýšit maximální propustnost Azure Firewallu Premium o více než 300 % na rychlost 100 Gbps (standardní rychlost je 30 Gbps). Tuto funkci musíte stejně jako předešlou explicitně povolit.

Postup, kterým to můžete udělat, naleznete zde.

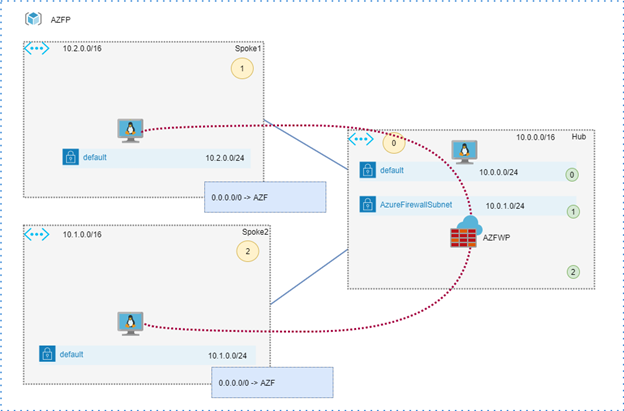

Skvělým pomocníkem pro demo prostředí nebo vaším Proof of Concept řešením může být publikovaný postup a velmi rozsáhlé testování, které provedl Andrew Myers včetně detailní analýzy a popisu. Zdatnější admini Azure si mohou takové prostředí sami postavit díky připraveným Terraform šablonám a vyzkoušet si funkce a rychlosti na vlastní kůži. Zdroje a informace k tomuto řešení jsou k dispozici na GitHubu.

Obrázek 2: Základní Hub and Spoke topologie použitá pro testování Azure Firewallu Premium

Azure Firewall Performance whitepaper

Microsoft nechce nechat uživatele Azure pochybovat, a tak byla na MS Docs v dokumentaci Azure Firewall přidána nová stránka. Jedná se o dokumentaci popisující očekávaný výkon Azure Firewallu v různých SKU (verzích). Srovnávací tabulky jsou fajn pro prvotní porovnání mezi Standard a Premium verzí s využitím doplňkových funkcí jako IDS nebo IPS, které jednoduše mají také dopad na celkový výkon firewallu. Dokumentaci si můžete prohlédnout zde.

Obě uvedené novinky Network rule name logging a Azure Firewall performance boost jsou aktuálně zatím v preview módu, což znamená, že negarantují žádné SLA a nejsou doporučovány pro produkční prostředí. Nicméně je velmi pravděpodobné, že později budou tyto funkce uvedeny do General Availability a budete je moci použít i v produkčních prostředích. Vše záleží na tom, zda se osvědčí jejich využití a zákazníci budou tyto funkce využívat.

Zdroje:

- https://azure.microsoft.com/en-us/blog/new-performance-and-logging-capabilities-in-azure-firewall/

- https://github.com/myers-dev/throughput-testing