OT bezpečnost se dostává stále více do popředí zájmu médií, regulátorů i top managementu výrobních podniků, a to zejména v souvislosti s nedávnými útoky na největšího provozovatele produktovodů v USA.

Na světovou jedničku ve zpracování masa, na světově proslulou značku piva, na poskytovatele ucelených řešení pro chytré budovy a na celou řadu významných hráčů v automobilovém průmyslu*[1]*.

OT odbornou komunitu zase zaskočil rozsah systémů a zařízení, na které se vztahovaly výmluvně označené soubory zranitelností „Ripple20“ a „Urgent/11“. Nás v KPCS překvapila nebývalá míra konvergence IT a OT prostředí v českých výrobních podnicích. Vážnost situace jen dokreslují všeobecně známé mezery v organizační a procesní části OT bezpečnosti.

Podniková bezpečnost už se nedá řešit pouze na straně IT, zabezpečené OT je nedílnou součástí odolnosti proti kybernetickým hrozbám.

Zprávy ze zahraničí

Útočníci nespí a nelení. Počet OT útoků narůstá geometrickou řadou, IBM X-Force Team reportuje pro období 2019-2020 meziroční nárůst těchto útoků o 2000 % (tj. na dvacetinásobek)! Nemalý podíl na tomto nárůstu úspěšných průniků má tzv. konvergence IT a OT prostředí, kdy se nám typické IT prvky (technologie, systémy, zařízení) objevují i v OT se všemi zranitelnostmi a riziky. Velmi častý je například průnik IT škodlivého kódu (např. ransomware) také do OT prostředí, kde jsou ovšem dopady pro společnost drastické a navenek ihned viditelné.

A svět naštěstí reaguje. V posledních dvou letech je v globálním pohledu v OT bezpečnosti vidět obrovský posun jak v koncepční rovině, tak v adekvátní a specializované nástrojové podpoře, a to včetně moderní integrace a orchestrace bezpečnostních prvků.

V oblasti OT bezpečnosti se etablovala řada specializovaných dodavatelů, například Tofino Security, Nozomi Networks nebo Claroty, ale hlavně do OT oblasti nakročili hlavní hráči na poli tradiční IT bezpečnosti jako jsou Cisco, Fortinet, F5, Airbus Stormshield a Microsoft. A právě s bezpečnostními řešeními od Stormshield a Microsoft máme v KPCS dobré zkušenosti.

Ve světě jsou tedy OT nástroje a řešení nyní k dispozici v poměrně širokém výběru a dostatečně vyspělé a etablované. Pro globální podniky už neplatí léta opakovaná Cimrmanovská replika „Můžeme o tom vést spory, můžeme s tím nesouhlasit, ale to je tak všechno, co se proti tomu dá dělat.“ Měly by urychleně dotahovat propastnou technologickou i procesní ztrátu provozní OT bezpečnosti na tu tradiční bezpečnost v „administrativním“ IT, která celé desítky let hrozivě narůstala. O celkovém náskoku a výhodné asymetrické pozici útočníků ani nemluvě*[2]*.

Pro manažera OT bezpečnosti může být zajímavé využít novou specializovanou OT řadu od etablovaného výrobce, který již pro IT oddělení poskytuje své tradiční produkty a služby. Má to své nesporné výhody, například snadný nákup, implementace a provoz pod centralizovanou správu v IT a možná i dopomoc ze strany tradičního IT při orchestraci bezpečnostního řešení v OT prostředí.

A ještě jedna důležitá věc. Výrobci doplňují své OT bezpečnostní produkty o příklady vzorových odsouhlasených bezpečnostních architektur pro dané prostředí (výrobní podnik, farmaceutická firma, plynárna, elektrárna) a o vodítka pro konkrétní implementaci architektury i daného produktu. Hovoříme zde o OT referenčních architekturách, referenčních designech a průvodcích správné implementace, které zohledňují respektované standardy, nejlepší zkušenosti a konkrétní doporučení renomovaných institucí jako jsou ISA, NIST, SANS, CISA a NSA v USA a BSI a ANSSI v Evropě. Věnují se správnému a účelnému začlenění dané bezpečnostní technologie do typické OT architektury výrobního podniku. A ruku na srdce, mnoho jiných možností než vsadit na bezpečnou architekturu a koncepci „secure by design“ pro kyberneticky odolné OT nemáme.

Manažer OT bezpečnosti tak může komplexní a velmi často i hluboce konvergované IT-OT prostředí dovést architektonicky k bezpečnějšímu provoznímu modelu a přepnout z reaktivní Bolt-on Security (ad-hoc kompenzuji principiální nedostatky) na proaktivní Built-in Security (působím na příčiny nedostatků) a přiblížit se bezpečnostní situaci běžném v IT světě.

Zprávy z domova a z Bruselu

Na aktuální situaci musíme reagovat i u nás v Evropě. Zásadní zprávou letošního roku je zařazení významných výrobců v automobilovém průmyslu do připravované direktivy NIS2, což znamená budoucí povinnost identifikace a ochrany významných informačních systémů (VIS) v automobilové výrobě v ČR.

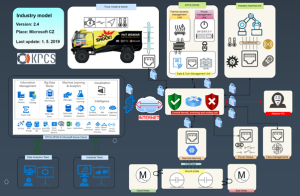

Minulý týden na výroční konferenci Cyber Con 2021 představil OT tým vládního CERT (NÚKIB) jednoduchý model automatizované výroby se všemi slabinami, zranitelnostmi a nešvary, aby na situaci a na specifika a odlišnosti v OT upozornil. Milé překvapení. I my v KPCS od roku 2018 všem zájemcům ukazujeme model zabezpečené komplexní výrobní linky včetně bezpečnostního dohledu a zablokování pokusů o průnik*[3]*.

Obr. 1 – Model průmyslové linky včetně bezpečnostního dohledu a průmyslového firewallu

Obr. 2 Detail modelu průmyslové linky s manuálními ovládacími prvky

Obr. 3 Referenční IIoT datová a bezpečnostní architektura pro KPCS model průmyslové linky

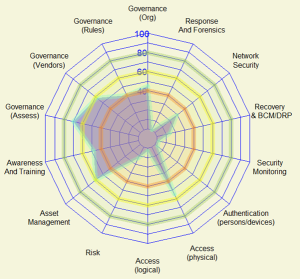

A co u nás v KPCS? Připravili a vyladili jsme specializovaný diagnostický nástroj KPCS OT Security Check a začali jsme diagnostikovat české firmy, včetně u nás dominantní automobilové výroby. A nad rozsahem IT-OT konvergence jsme se nestačili divit! V podstatě veškerou OT infrastrukturu a OT bezpečnost řídí IT oddělení, a to také do OT prostředí přineslo drtivou většinu bezpečnostních prvků.

Obr. 4 Příklad diagnostického grafu stavu OT bezpečnosti ve výrobním podniku

Ale nenechte se mýlit. IT oddělení jednalo správně ze své pozice, ze svého pohledu a snažilo se ochránit IT prostředí před průnikem z OT.

Pro celkově vyváženou kybernetickou bezpečnost v podniku, tedy pro správný rozvoj OT bezpečnosti, je nutný pohled z druhé strany (například ochrana OT prostředí před průnikem útočníka ze strany IT) a jasné cíle pro rozvoj velmi specifické OT bezpečnosti.

Ale o tom podrobněji v následujícím článku „Architektonické propojení starého a nového v OT bezpečnosti 1. díl a 2.díl“.

A můžete se těšit také na webinář k tomuto tématu Vyvažujeme IT i OT ve výrobním podniku. Registrace již na našem webu.

*[1]* Colonial Pipeline; JBS; Molson Coors; Verkada; Visser Precision; Tesla; Lockheed Martin; Nissan; Toyota Boshoku Corporation; Tower Semiconductor

*[2]* Fantastické kyberhrozby a kde je najít (eBook) na https://www.kpcs.cz/cs/kyberneticka-bezpecnost/vyvazena-kyberneticka-bezpecnost

*[3]* Konference IT-OT 28.5.2019 – https://itot.cz/; Firmy KPCS a VPGC odvrátily útok na průmyslové zařízení 9. 7. 2019 – https://www.itbiz.cz/clanky/firmy-kpcs-a-vpgc-odvratily-utok-na-prumyslove-zarizeni