Správa oprávnění pomocí ABAC

Společnost Microsoft před několika dny představila zajímavou novinku pro správu oprávnění v prostředí Azure. Jedná se o Attribute Based Access Control (ABAC), který doplňuje již poměrně zaběhlý standard Azure Role Based Access Control (RBAC). V rámci RBAC řešíme přiřazování oprávnění ke zdrojům na základě rolí a skupin.

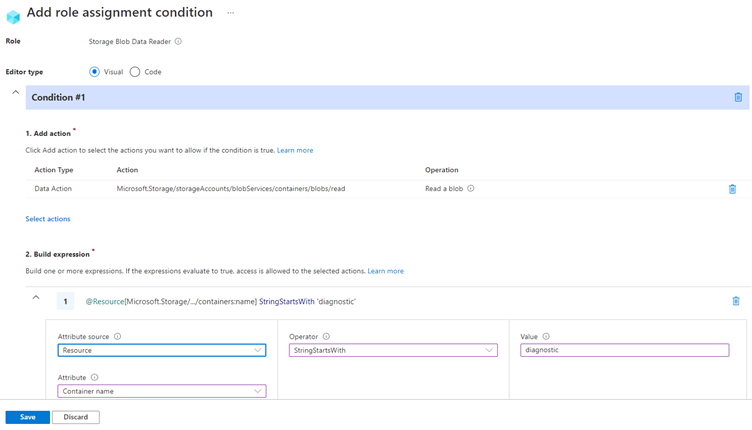

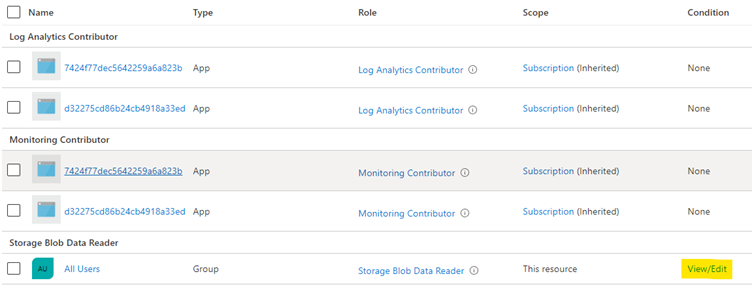

A co je nového? ABAC umožňuje granulárnější správu oprávnění, protože využívá navíc vlastností těchto resource. Můžete tak ke stávající definici oprávnění přidat ještě podmínku např. na hodnotu tagu nebo jiný atribut. V současné době je tato možnost přidaná na vyzkoušení do Azure Storage Account, kde můžete využít podmínky pro název kontejneru nebo přiřazený tag. Aktuálně lze toto využít pouze pro několik málo resource rolí v rámci Azure Storage Account jako jsou Storage Blob a Storage Queue.

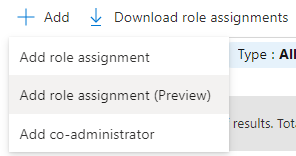

Samotné přiřazování je pak možné několika způsoby v nabídce Identity and Access Management (IAM):

- Pomocí nového průvodce Add role assignment (Preview) – ten umožňuje přímo sestavovat podmínky pomocí průvodce při vytváření nového „assignmentu“.

- Editací stávajícího „assignmentu“ ve sloupci „Condition“

- Pomocí Azure CLI nebo pomocí PowerShellu

Přiřazování rolí s využitím ABAC je možné i v rámci Azure AD Privileged Identitiy Management. Doporučuji tuto funkci vyzkoušet, Microsoft slibuje, že rozšíří ABAC i pro další role a oblasti, jako je třeba Azure Active Directory.

Sdílej v médiích